FingerGate : beaucoup de bruits pour rien

Il fallait s’y attendre. La nouvelle technologie de reconnaissance biométrique de l’iPhone 5s a une particularité bien à elle : elle fonctionne. Des dizaines d’articles ont relevé cette supériorité toute simple du Touch ID sur tout ce qui avait été fait auparavant. Dans ce contexte, l’annonce d’un hack du Chaos Computer Club, groupe d’activistes allemands fortement opposés idéologiquement à toute forme de reconnaissance biométrique, a eu déjà un impact médiatique fort : la nouvelle est passée par Le Monde, a droit à une news indépendante sur France Info et fait la une de la blogosphère. Pensez donc, il était enfin possible de faire du succès évident de la technologie d’Apple un “epic fail” de plus, renouant comme d’habitude avec un drama plus vendeur que de constater que rien ne cloche vraiment.

Là où l’information coince aux entournures reste comme d’habitude dans l’interprétation qui est faite du hack supposé. Car là, on nage en pleine matrice.

La très haute résolution du scan et de l’impression confirmerait aussi les 500 ppp de reconnaissance qu’Apple met en avant.

Surtout, l’ensemble des étapes nécessaires à l’élaboration du postiche contredit de façon brutale l’assertion selon laquelle ce hack serait plus simple à mettre en oeuvre qu’un déblocage de l’appareil par les méthodes classiques, c’est à dire celles utilisées aujourd’hui en fond de certaines boutiques d’électroniques un peu louches.

Qu’on y songe :

– Il faut d’abord récupérer une empreinte en bon état de la personne à qui on a volé l’iPhone, sur l’iPhone lui même donc puisque dans 99% des cas les vols ont lieu à l’arraché. C’est déjà mal parti, d’autant plus que rien n’indique au malfaisant quel doigt est utilisé pour le déverrouillage : le pouce, l’index, le majeur ?

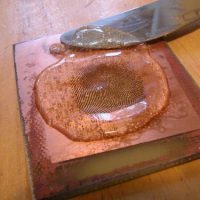

– Si cette première étape est réalisée avec succès (ce qui est déjà peu probable), il faut encore “révéler” l’empreinte, puis en faire une photographie non bruitée en haute résolution, puis inverser l’image grâce à un logiciel de retouche et imprimer le tout en haute résolution là encore sur du papier transparent. En soi, l’ensemble de la procédure sera bien plus longue que celle utilisée aujourd’hui pour “bypasser” les 4 chiffres du code de verrouilage.

– Et ce n’est pas fini puisque il faut encore appliquer de la colle à bois transparente sur l’impression pour récupérer celle-ci et encore d’autres tambouilles pour arriver à produire un postiche à poser sur le bout du doigt. Cette opération est tellement sensible que les membres du CCC indiquent bien qu’il y a un risque non négligeable de “déchirer” le mince film à appliquer. Une vraie sinécure, surtout si l’on songe, étape une, que tout cela est effectué peut-être pour rien puisque les voleurs de l’iPhone ne savent pas si l’empreinte récupérée est bien celle qui est utilisée pour le déverrouillage de l’iPhone.

Autant dire que Touch ID reste en l’état, dans les FAITS, un système plutôt fiable et que, comparativement à d’autres systèmes de verrouillage, il garde de nombreux atouts. La sécurité d’un système de protection se mesure surtout au temps nécessaire à son contournement. S’il faut plus de 5 minutes pour ouvrir une porte, le cambrioleur retourne chez lui; s’il faut se mettre à sa table de travail pour déverrouiller l’iPhone au bout de quelques heures d’une méthode digne du petit chimiste illustré, alors ce n’est clairement pas une bonne méthode de hack. Mais dans ce cas, pourquoi tous ces articles qui reportent l’info comme s’il sagissait d’une faille énorme qui renierait les affirmations d’Apple (ce qui est faux) ?

Surtout que de hack du système de biométrie il n’est en fait pas question : l’enclave qui contient les données de Touch ID au coeur même du A7 reste bien inviolée, ce qui veut dire qu’il ne sera pas possible pour celui qui s’emparera d’un iPhone 5s de récupérer les données biométriques de son utilisateur originel. Cela ne remet pas plus en cause la grande facilité d’utilisation du Touch ID, ni son efficacité. Et ne parlons pas non plus du nouveau filtre de sécurisation de l’iPhone qui pourra être vidé de son contenu et briqué à distance, filtre qui n’a toujours pas été contourné lui et dont la police de New-York fait même l’éloge. Une nouvelle fois, le “montage en épingle” aura fonctionné au delà des arguments objectifs et mesurés. Tant que l’on peut faire du drama sur Apple…